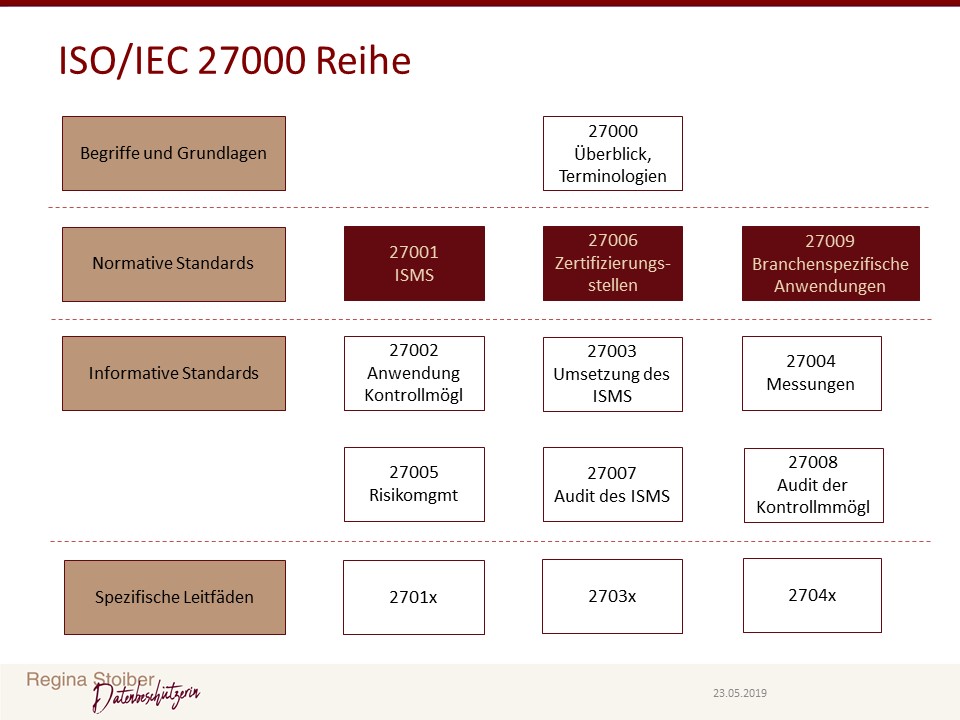

So setzen Sie ein Informationssicherheits-managementsystem um - ISMS nach ISO 27001 | Datenbeschützerin Regina Stoiber

Informationssicherheitskonzept - Trigonum - Managementsysteme für Informationssicherheit und Datenschutz auf Basis Mircosoft 365

Zentrale Bausteine der Informationssicherheit: Das Begleitbuch zum T.I.S.P. (2. Auflage) : Secorvo Security Consulting GmbH: Amazon.de: Bücher

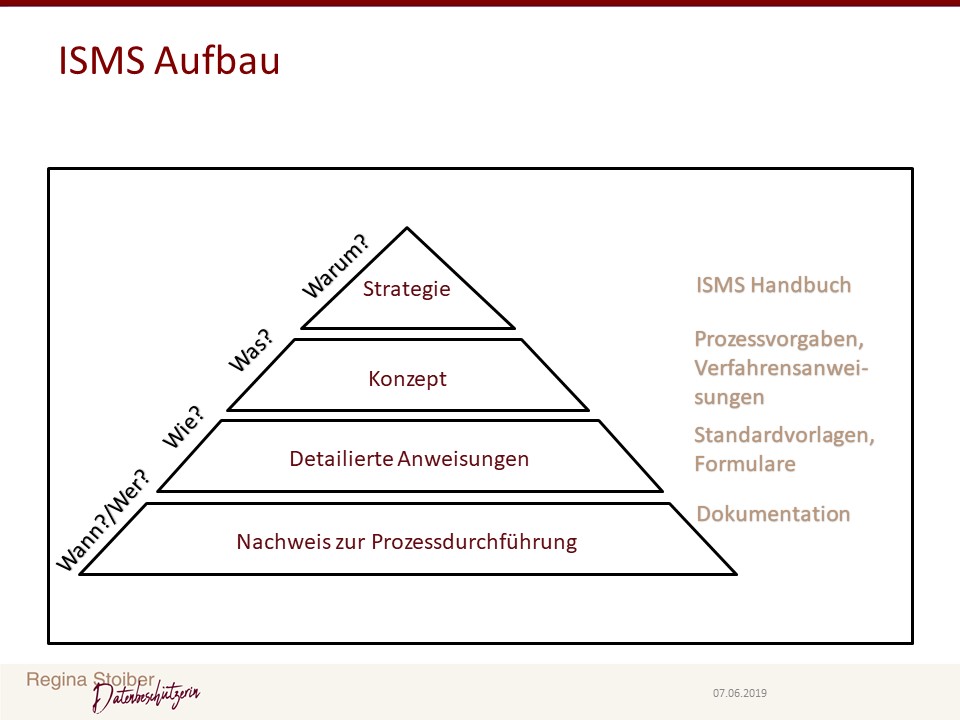

So setzen Sie ein Informationssicherheits-managementsystem um - ISMS nach ISO 27001 | Datenbeschützerin Regina Stoiber